|

|

|

Архитектура Астрономия Аудит Биология Ботаника Бухгалтерский учёт Войное дело Генетика География Геология Дизайн Искусство История Кино Кулинария Культура Литература Математика Медицина Металлургия Мифология Музыка Психология Религия Спорт Строительство Техника Транспорт Туризм Усадьба Физика Фотография Химия Экология Электричество Электроника Энергетика |

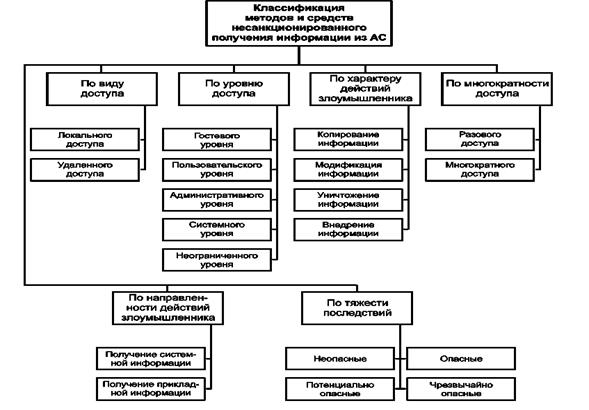

Классификация методов несанкционированного получения информации из АС

Методы и средства несанкционированного получения информации из АС можно классифицировать, исходя из разных признаков: по виду доступа, по уровню доступа, по характеру действий злоумышленника, по многократности доступа, по направленности действий злоумышленника, по тяжести последствий (рис. 39).

Рис. 39 Классификация методов несанкционированного получения информации из АС По виду доступа все методы и средства можно разделить на две большие группы. К первой группе относятся методы и средства, используемые при локальном (физическом) доступе к АС, а ко второй — методы и средства, используемые при удаленном доступе (по компьютерной сети). Как правило, любая, даже самая надежная АС при наличии у злоумышленника локального доступа, достаточных сил и средств и достаточного времени, не сможет обеспечить сохранности информации. При удаленном доступе АС может быть достаточно надежно защищена, но, с другой стороны, абсолютной безопасности АС, имеющей физическое подключение к сетям передачи данных, гарантировать также нельзя. По уровню доступаметоды и средства несанкционированного получения информации обычно разделяют на методы и средства гостевого, пользовательского, административного, системного и неограниченного уровня. Во многих современных операционных системах имеются встроенные учетные записи, предоставляющие их владельцами гостевой, административный, системный или неограниченный доступ. При создании дополнительных учетных записей в большинстве современных операционных систем можно указать любой уровень доступа, но изменить его для встроенных учетных записей зачастую невозможно. По характеру действийзлоумышленника используемые им методы и средства могут быть направлены на копирование, модификацию, уничтожение или внедрение информации. В последнем случае проявляется особенность АС, отсутствующая у традиционных средств накопления информации, связанная с тем, что в АС хранятся не только данные, но и программные средства, обеспечивающие их обработку и обмен информацией. Эта особенность интенсивно используется злоумышленниками, которые часто стремятся получить доступ к той или иной АС не ради несанкционированного доступа к хранящейся в ней информации, а для внедрения самой АС, либо для скрытного хранения собственной информации без ведома владельца АС программной закладки. По многократности доступавыделяют методы и средства, направленные на разовое получение несанкционированного доступа и многократное. В первом случае задача предупреждения несанкционированных действий злоумышленника значительно осложняется, однако часто, поскольку последний не заботится о сокрытии факта таких действий, несколько облегчается задача выявления таких действий. Во втором случае задача предупреждения упрощается, но усложняется задача выявления, поскольку основное внимание злоумышленник, планирующий многократно проникать в АС, сосредотачивает на сокрытии всех признаков такого проникновения. По направленности действийзлоумышленника методы и средства несанкционированного получения информации из АС подразделяются на методы и средства, направленные на получение системной информации (файлы паролей, ключей шифрования, перечни учетных записей, схемы распределения сетевых адресов и т.п.) и собственно прикладной информации. Многих злоумышленников, проникающих в АС, подключенные к глобальным сетям, вообще не интересует хранящаяся в этих АС прикладная информация или интересует лишь в той степени, в какой она позволяет получить доступ к системной информации. Обычно такие злоумышленники используют подобные АС либо в качестве промежуточных узлов для проникновения в другие АС, либо для несанкционированного хранения собственной информации. По тяжести последствийиспользуемые злоумышленниками методы и средства несанкционированного получения информации можно разделить на неопасные (сканирование портов, попытки установления соединений и т.п.), потенциально опасные (получение доступа к содержимому подсистем хранения данных, попытки подбора паролей и т.п.), опасные (получение доступа с высоким уровнем полномочий, модификация информации в АС, копирование системной и прикладной информации, создание собственной информации и т.п.) и чрезвычайно опасные (уничтожение информации, блокирование доступа легальных пользователей к АС и т.п.). Вопросы к семинарскому занятию 1. Возможные каналы утечки и несанкционированного доступа к информации. 2. Способы скрытого видео наблюдения и съемки информации. 3. Способы снятия информации по техническим каналам утечки информации. 4. Способы перехвата речевой информации по техническим каналам утечки информации. 5. Способы снятия информации при передаче ее по техническим каналам. 6. Возможные каналы утечки и несанкционированного доступа к информации и их краткая характеристика. 7. Способы скрытого наблюдения за объектом и съемки информации. 8. Снятие информации по электронным каналам утечки информации. 9. Электрические каналы утечки информации. 10. Параметрический канал утечки информации. 11. Воздушные технические каналы утечки информации. 12. Вибрационные технические каналы утечки информации. 13. Электроакустические технические каналы утечки информации. 14. Оптико-электронные технические каналы утечки информации. 15. Классификация технических каналов перехвата информации, передаваемых по каналам связи и их краткая характеристика. 16. Электромагнитный канал перехвата информации. 17. Индукционный канал перехвата информации.

Занятие 7

Поиск по сайту: |