|

|

|

Архитектура Астрономия Аудит Биология Ботаника Бухгалтерский учёт Войное дело Генетика География Геология Дизайн Искусство История Кино Кулинария Культура Литература Математика Медицина Металлургия Мифология Музыка Психология Религия Спорт Строительство Техника Транспорт Туризм Усадьба Физика Фотография Химия Экология Электричество Электроника Энергетика |

Опишите шлюз уровня коммутации ⇐ ПредыдущаяСтр 8 из 8

Данный шлюз может быть реализован как в виде отдельной компьютерной системы, так и в виде специальной функции шлюза на уровне приложений, предлагаемой для некоторых приложений. Эти шлюзы не разрешают внешним узлам устанавливать сквозные соединения с узлами внутренней сети. Вместо этого устанавливают 2 TCP соединения: одно между самим шлюзом и внутренним узлом, а второе между шлюзом и внешним узлом. После того, как оба соединения установлены, шлюз обычно ретранслирует сегменты TCP от одного соединения к другому, не проверяя их содержимого. Защита реализуется путем разрешения или запрета тех или иных соединений. Опишите бастионный узел. БУ является системой выбранной администратором брандмауэров в качестве критически важной точки в схеме защиты сети. Как правило БУ служит платформой для шлюза уровня приложений или шлюза уровня коммутации. БУ имеет след. характеристики: 1. на аппаратных средствах БУ выполняется защищенная версия ОС, в результате чего БУ оказывается высоконадежной системой. 2. на БУ устанавливается только те службы, которые сочтет необходимым системный админ. 3. БУ может требовать дополнительные аутентификации прежде чем предоставить пользователю доступ к Proxi службам. 4. каждая Proxi служба настроена для поддержки только определенного набора команд из общего стандартного множества команд. 5. Proxi модуль обычно не предоставляет никакого доступа к диску, кроме чтения своего файла исходной конфигурации. Это делает задачу внедрения троянского коня и др. опасных файлов на БУ очень трудной. 6. каждый Proxi модуль работает как непривилегированный пользователь в личном защищенном каталоге БУ.

Приведите схему брандмауэра с экранированным одноточечным бастионным узлом.

ФМ-фильтрующий маршрутизатор ИС- информационный сервер БУ-бастионный узел Приведите схему брандмауэра с экранированным двухточечным бастионным узлом.

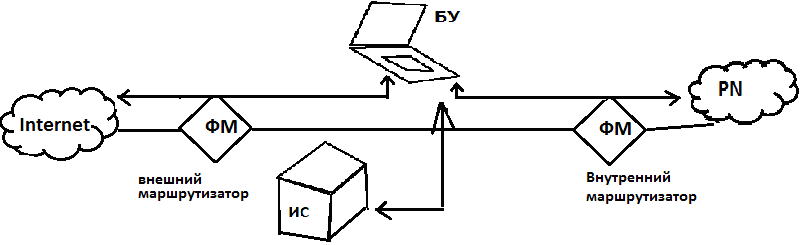

ФМ-фильтрующий маршрутизатор ИС- информационный сервер БУ-бастионный узел Приведите схему брандмауэра с экранированной подсетью.

PN- Private network ФМ-фильтрующий маршрутизатор ИС- информационный сервер БУ-бастионный узел

Поиск по сайту: |