|

|

|

Архитектура Астрономия Аудит Биология Ботаника Бухгалтерский учёт Войное дело Генетика География Геология Дизайн Искусство История Кино Кулинария Культура Литература Математика Медицина Металлургия Мифология Музыка Психология Религия Спорт Строительство Техника Транспорт Туризм Усадьба Физика Фотография Химия Экология Электричество Электроника Энергетика |

Что собой представляет IDT и какие элементы она содержит? (4) ⇐ ПредыдущаяСтр 4 из 4

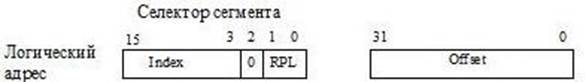

IDT - дескрипторная таблица прерываний. (Дескрипторные таблицы - это массивы памяти переменной длины, содержащие восьмибайтные элементы - дескрипторы.) IDT Содержит 8-ми байтные дескрипторы, представляющие собой системные объекты в виде шлюзов 3-х типов: прерываний, ловушек и задач. Какие функции выполняет центральный процессор – CPU? (4) ЦП выполняет функции обработки данных, управление программой, управление периферийными устройствами ЭВМ. Изобразить структуру логического адреса в процессорах Intel Pentium. (2) Пояснить назначение его полей. (4) Логический (виртуальный) адрес - адрес, используемый программой.

Логический адрес (32 бита) формируются программой и состоят из двух основных частей: сегмент и смещение (seg : offset). Первая часть адреса seg

- Поле Index (индекс) определяет местоположение дескриптора сегмента в дескрипторной таблице (GDT или LDT). [1биты от 15 до 3]; - Бит TI - Table Indicator (индикатор таблицы) определяет вид дескрипторной таблицы, в которой находится дескриптор, выбираемый селектором. При TI=0 дескриптор находится в GDT, при TI=1 – в LDT. [бит 2]; - Поле RPL - Requested Privilege Level ( запрашиваемый уровень привилегий) относится к средствам защиты сегментов. [биты от 1 до 0]; Что собой представляют и для какой цели используются «теневые» регистры? (4) Теневые регистры представляют собой аппаратное расширение всех сегментных регистров. Каждый из них снабжается программно-недоступным 64-разрядным расширением, содержащим дескриптор соответствующего сегмента. Ускорение преобразования адресов. Перечислить стратегии отображения блоков основной памяти на блоки кэш-памяти (2) и пояснить их различия. (5) - Прямое отображение (любой блок оп может отображаться только на один конкретный блок кэш-памяти) - полностью ассоциативное отображение (любой блок оп может отображаться на любой блок кэш-памяти) - множественно-ассоциативное ( любой блок оп может отображаться на любой блок в кэш-памяти, но внутри конкретного множества) - секторированное отображение (любой блок оп может отображаться на конкретный блок внутри сектора кэш-памяти. Сам же сектор может быть любым) Пояснить, почему потоковые ЭВМ относятся к классу ЭВМ с не неймановской архитектурой. (4)

1) Из-за непосредственной адресации в потоковых ЭВМ: В потоковых ЭВМ непосредственная адресация используется не только для программных констант, но и для программных переменных. 2) Из-за Принципа управления потоком данных.

В чем состоят основные отличия между реальным (RM) и защищенным (РМ) режимами работы процессоров Pentium? (5)

Защищенный режим – основной режим работы, в отличии от реального, его отличают: - поддержка организации виртуальной памяти - защита по уровням привилегий (кольца защиты) доступ может выполняться из внутреннего к внешнему, но не наоборот. - мультизадачный режим процессора, при котором выполняется быстрое переключение с одной задачи на другую, создавая видимость параллельного выполнения программ. - Смещение, в отличие от реального режима, является 32-разрядным, что позволяет адресовать сегменты размером 4 гигабайт. - Запрещение прерываний предохраняет нас от перезагрузки.

Поиск по сайту: |